Żegnamy cię GandCrabie! Wciąż sprzątamy bałagan, który po sobie zostawiłeś.

10 lipca 2019

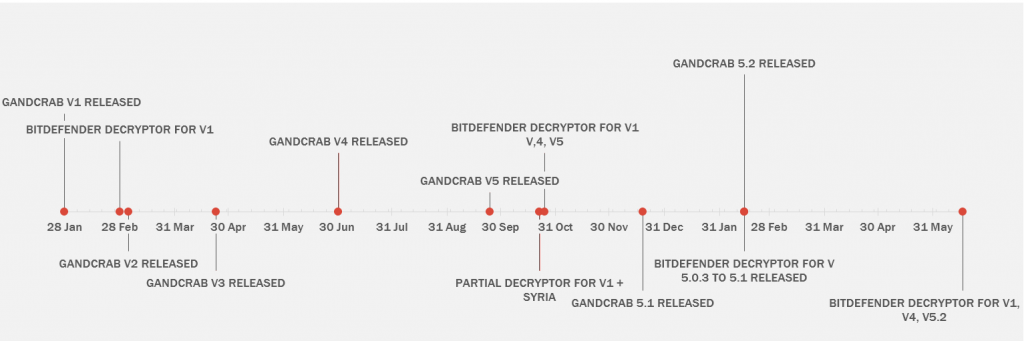

28 stycznia 2018 r. jeden z dyżurujących analityków zauważył niewielki znacznik sygnalizacyjny na naszej mapie zagrożenia Bitdefender. Był to jeden z milionów znaczników, które widzimy każdego dnia w Bitdefender, ale właśnie ten znacznik sygnalizował narodziny nowej grupy oprogramowania typu ransomware, które niewinnym ofiarom z całego świata miało sprawić bardzo wiele kłopotów. Ten sam znacznik miał się pokazać co najmniej kolejnych 50 tysięcy razy w przeciągu następnego miesiąca i kilka milionów razy w przeciągu całego roku. To oprogramowanie typu ransomware jest znane jako „GandCrab”.

Ta grupa oprogramowani typu ransomware, która była sterowana najprawdopodobniej z obszaru postradzieckiego, odpowiadała za ponad 50% ataków typu ransomware do sierpnia 2018 r. Dostęp do wirusa GandCrab był sprzedawany na czarnym rynku dystrybutorom odpowiedzialnym za infekowanie maszyn ofiar ataku i wymuszanie okupu. W zamian dystrybutorzy przeprowadzający ataki przekazali 40% swoich zysków deweloperom wirusa GandCrab. W ten sposób stworzony został rozbudowany system dystrybucji. Niektóre organizacje przeprowadzały ataki spamerskie, inne infekowały maszyny ofiar na przykład z wykorzystaniem oprogramowania exploit kit lub za pośrednictwem zdalnego dostępu do komputerów firmowych.

W Bitdefender dokładnie policzyliśmy znaczniki i dołożyliśmy wszelkich starań, aby pomóc ofiarom operatorów wirusa GandCrab. We współpracy z naszymi partnerami z organów dochodzeniowych i ścigania — włączając w to Europol, rumuńską policję, DIICOT, FBI, NCA i londyńską Metropolitalną Służbę Policyjną oraz siły policyjne z Francji i Bułgarii — udało nam się stworzyć kilka deskryptorów, aby pomóc ofiarom ataku GandCrab odzyskać ich dane nieodpłatnie.

Te narzędzia pozwoliły na ponad 30 tysięcy zakończonych powodzeniem operacji deszyfrujących i pomogły zaoszczędzić ofiarom ataku około 50 MILIONÓW dolarów USA z tytułu niezapłaconego okupu. Co najważniejsze: pomogły nam osłabić pozycję operatorów wirusa, odcinając ich od profitów czerpanych z mechanizmu monetyzacji ataków oraz dać nadzieję ofiarom, które wolały poczekać na nowy deskryptor niż zapłacić okup.

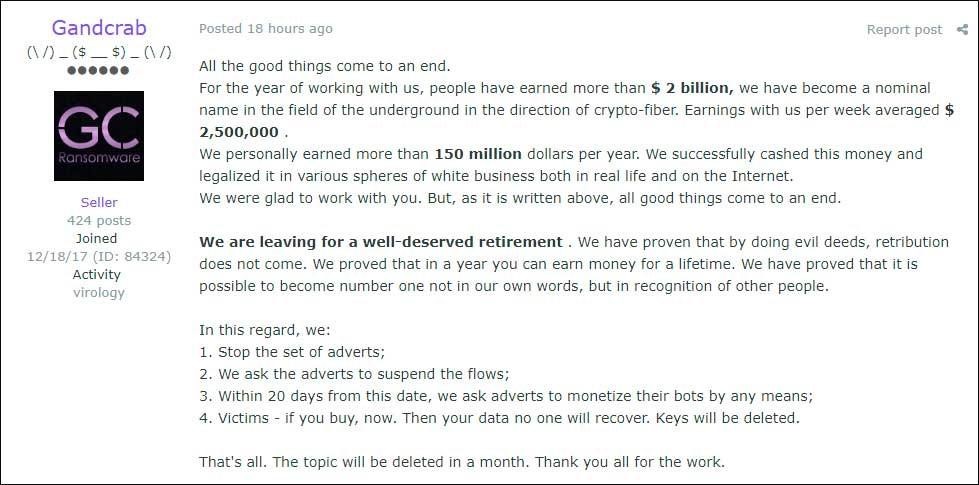

Przez ponad rok trwania kampanii oceniamy, że atak GandCrab objął 1,5 miliona użytkowników na całym świecie — zarówno indywidualnych, jak i korporacyjnych. Niedawno na prywatnych „podziemnych” forach operatorzy wirusa GandCrab oraz podmioty go wykorzystujące zuchwale twierdzili, że grupa odpowiedzialna za ataki wymusiła od ofiar ponad 2 miliardy dolarów USA.

Te dane są w oczywisty sposób zawyżone, niemniej jednak kampania GandCrab była na tyle dochodowa, że pozwoliła jej twórcom na zakończenie działalności. To samo źródło twierdzi, że zespół GandCrab przestał udostępniać podmiotom zainteresowanym nowe wersje złośliwego oprogramowania i nakazał przygotowanie się do zbliżającego się zakończenia kampanii. Będzie się to wiązało z usunięciem wszystkich kluczy, co uniemożliwi ofiarom odzyskanie danych, nawet jeżeli zapłacą okupu.

Ogłoszenie o zakończeniu kampanii GandCrab — zdjęcie dzięki uprzejmości bleepingcomputer.com

Na szczęście wydaliśmy aktualizację narzędzia, która neutralizuje najnowszą wersję GandCrab, aż do wersji 5.2. Narzędzie jest dostępne od ręki i można je pobrać za darmo, korzystając z linku poniżej lub za pośrednictwem witryny projektu No More Ransom.

Fakty i dane o GandCrab

Od momentu pojawienia się w styczniu 2018 r. wirus GandCrab szybko stał się dla hakerów najlepszym narzędziem typu ransomware do wymuszania okupów. Operatorzy tego wirusa i dystrybutorzy go wykorzystujący (z których wszyscy najprawdopodobniej działają z obszaru postradzieckiego) wybierają ofiary na całym świecie, z wyłączeniem krajów rosyjskojęzycznych oraz kilku innych, których sytuacja ekonomiczna i rynkowa uniemożliwia zapłacenie jakiegokolwiek okupu (np.: Syria). W niespełna rok wirus GandCrab stał się najbardziej rozprzestrzenionym w świecie oprogramowaniem typu ransomware i był wykorzystany w ponad połowie wszystkich infekcji tego typu.

Kluczową zaletą GandCrab względem innych grup programów typu ransomware jest jego model licencyjny przypominający usługę, w obrębie którego dystrybutorzy zakupują i rozprzestrzeniają złośliwe oprogramowanie i dzielą się uzyskanym okupem z oryginalnym deweloperem. Dystrybutorzy zatrzymują 60% okupu, a reszta trafia do kieszeni dewelopera. Taki podział obowiązków pozwala deweloperom na usprawnianie kodu i wzbogacanie go o nowe elementy (np.: techniki obchodzenia zabezpieczeń antywirusowych), a dystrybutorom na atakowanie i wykorzystywanie ofiar.

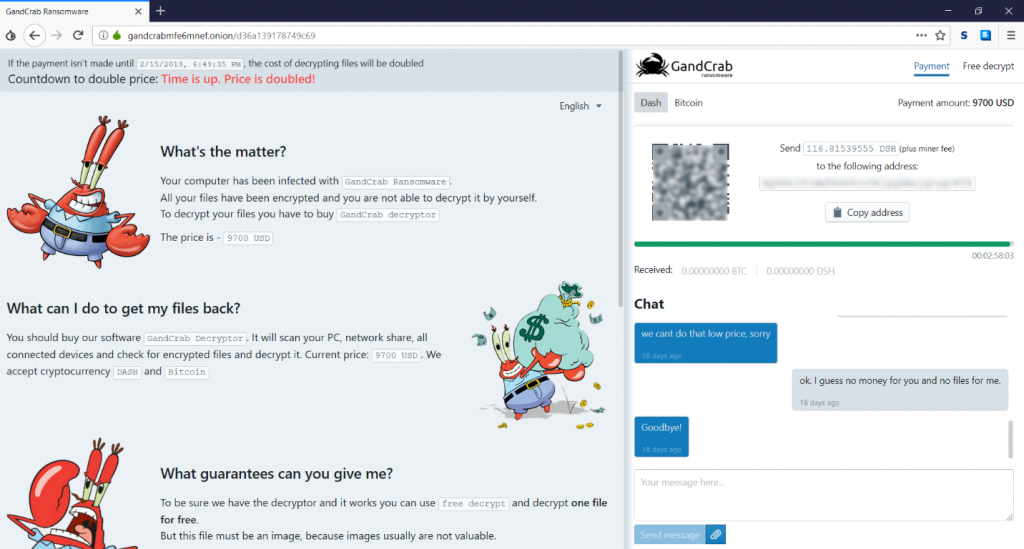

Cała działalność związana z wirusem GandCrab przynosi nowe funkcje — choćby usługę czatu dla ofiar, celem nawiązania kontaktu z dystrybutorem i negocjowania obniżki okupu, wydłużenia terminu zapłaty lub ustalenia sposobu wymiany płatniczego środka obiegowego na walutę cyfrową.

Poza stworzeniem możliwości komunikacji między ofiarą i przestępcą, czat udostępnia także funkcjonalność „sekretnego” obszaru, który pozwala działającym półlegalnie firmom zajmującym się odzyskiwaniem danych, uzyskanie rabatu w imieniu ofiar celem zamaskowania płatności okupu uiszczanej przez klientów w formie „opłaty za odzyskiwanie danych”.

Nie wszystkie ofiary są traktowane tak samo: wirus GandCrab tworzy priorytety na podstawie danych, których dotyczy okup i ustala indywidualne ceny dla określonych typów ofiar. Średni koszt deskrypcji komputera to 600–2000 dolarów USA; w przypadku deskrypcji serwera koszt może przekraczać nawet 10 000 dolarów USA. Kiedy pomagaliśmy ofiarom w deskrypcji ich komputerów, widzieliśmy przypadki żądań finansowych sięgających 700 tysięcy dolarów USA, co jak się dobrze zastanowić jest dość wysoką ceną za jedno niewłaściwe kliknięcie.

Trzy deskryptory wydane we współpracy z partnerami z organów dochodzeniowych i ścigania — a w szczególności deskryptor GandCrab dla wersji 5.1 — zmusiły dystrybutorów GandCrab do ograniczenia swojej działalności, aby uniknąć niepotrzebnych kosztów. Na przykład: w lutym 2019 r., po wydaniu deskryptora dla wersji 5.1, dystrybutorzy korzystali z deszyfrowalnych wersji złośliwego oprogramowania przez ponad tydzień, przez co najnowsze ofiary mogły odszyfrować swoje dane za darmo. W marcu 2019 r. udział wirusa GandCrab w całkowitej ilości ataków spadł ponownie do 30%, co oznaczało, że za niemal co trzeci atak odpowiedzialna była ta grupa złośliwego oprogramowania.

Jak się zabezpieczyć?

Deskrypcja oprogramowania typu ransomware to delikatna kwestia, ponieważ deweloperzy kodu złośliwego oprogramowania korzystają z tej samej technologii, która pozwala na zabezpieczanie transakcji bankowych, komunikacji i interakcji w sieci. Szyfrowanie jest proste, ale odszyfrowanie bez klucza jest niemal niemożliwe. Każdego miesiąca Bitdefender wykrywa 12 nowych odmian oprogramowania typu ransomware, a to oznacza że cyberprzestępcy wprowadzają ponad 140 nowych grup programów na rok. Spośród nich niemal 10% jest deszyfrowalne dzięki wykorzystaniu luk w kodzie deweloperów lub poprzez współpracę z organami dochodzeniowymi i ścigania.

W przypadku oprogramowania typu ransomware kluczowa jest prewencja. Po zaszyfrowaniu systemu szanse na jego odszyfrowanie są niewielkie, pomimo starań branży zabezpieczeń w celu odnalezienia sposobu na odzyskanie danych. Poniżej zamieszczamy kilka rad, jak uchronić się przed atakiem typu ransomware i zmniejszyć do minimum strumień pieniędzy, który płynie do cyberprzestępców:

- Korzystaj z oprogramowania antywirusowego. Jeżeli na komputerze zainstalowany jest antywirus, należy korzystać ze wszystkich jego funkcji, na które zastosowana technologia pozwala celem odpierania ataków typu ransomware. Kluczowymi spośród rozwiązań technologicznych wykorzystywanych w celu wykrywania i blokowania ataków tego typu są: wykrywanie behawioralne, heurystyka oparta na uczeniu maszynowym i blokowanie ataków typu ransomware. Jeżeli na maszynie antywirus nie jest zainstalowany, Bitdefender oferuje darmowe i bardzo wydajne oprogramowanie antywirusowe.

- Twórz częste kopie zapasowe na nośnikach w trybie offline. Kopie zapasowe to niezwykle wydajne rozwiązanie na wypadek utraty danych. Wystarczy zewnętrzny dysk twardy na którym należy regularne tworzyć kopie zapasowe danych — najlepiej tuż po ich stworzeniu. Zewnętrzny dysk NIE POWINIEN być podłączony do komputera dłużej niż na czas niezbędny do wykonania kopii zapasowej, ponieważ większość oprogramowania typu ransomware szyfruje informacje także na podłączonych zewnętrznych napędach oraz w obrębie zasobów współdzielonych w sieci.

- Jeżeli wszystko zawiedzie, nie wolno przekazywać okupu. Okupy pozwalają napastnikom przetrwać i tworzyć coraz bardziej agresywne odmiany złośliwego programowania. Jeżeli dojdzie do infekcji systemu, należy utworzyć kopię zapasową zaszyfrowanych danych i niezwłocznie zawiadomić policję. Mimo iż organy ścigania nie zawsze mają możliwość pomóc od razu z odszyfrowaniem danych, odnotują zdarzenie i rozpoczną pracę nad znalezieniem rozwiązania razem z prywatnymi firmami zajmującymi się cyberbezpieczeństwem.

Gotowi na odzyskanie swoich danych? Pobierz narzędzie.

Pobierz narzędzie deszyfrujące GandCrab