Najczęściej zdawane pytania na temat Pełnego Szyfrowania Dysku (FDE) w GravityZone

Krzysztof B.

15 lipca 2019

FAQ – Produkty dla firmy (biznesowe) :

- Podstawowe reguły zapory sieciowej na serwerach Windows

- Zarządzanie kontami użytkowników Bitdefender GravityZone

- Jak korzystać z Power user w trybie tekstowym CLI

- Dlaczego zadanie Skan ryzyka jest wyszarzone

- Bitdefender Endpoint Security Tools FAQ

- Jak przejąć kontrolę nad polityką

- Jak przesłać próbkę do Bitdefender GravityZone Analizator Sandbox

- Jak odzyskać partycje zaszyfrowane przez dodatek FDE w Bitdefender GravityZone

- Jak odinstalować agenta BEST, gdy utraciłem hasło dezinstalacji

- Jak zainstalować BEST na Ubuntu za pomocą SSH

GravityZone Full Disk Encryption to rozwiązanie dostarczane przez Bitdefender, które pomaga firmom przestrzegać przepisów dotyczących danych i zapobiegać utracie poufnych informacji w przypadku zgubienia lub kradzieży urządzeń.

GravityZone Full Disk Encryption daje możliwość prostego, zdalnego zarządzania kluczami szyfrowania. To rozwiązanie zapewnia scentralizowaną obsługę BitLocker (w systemie Windows), FileVault i narzędzia wiersza polecenia diskutil (oba na macOS), wykorzystując natywne szyfrowanie urządzeń i zapewniając optymalną zgodność i wydajność.

W tym artykule omówiono niektóre z najczęstszych pytań dotyczących funkcjonalności i funkcji GravityZone Full Disk Encryption.

Skąd mam wiedzieć, że komputer obsługuje Pełne Szyfrowanie Dysku?

GravityZone Full Disk Encryption jest dostępny dla większości maszyn z Windows i Mac, na których można uruchomić BitLocker, FileVault i diskutil. Na systemach Windows ta właściwość nie jest dostępna dla użytkowników wersji Home.

Wspierane systemy operacyjne Windows (BitLocker jest używany do szyfrowania):

– Windows 7 Enterprise (z TPM)

– Windows 7 Ultimate (z TPM)

– Windows 8 Pro

– Windows 8 Enterprise

– Windows 8.1 Pro

– Windows 8.1 Enterprise

– Windows 10 Pro

– Windows 10 Enterprise

– Windows 10 Education

– Windows Server 2008 R2 (z TPM)

– Windows Server 2012

– Windows Server 2012 R2

– Windows Server 2016

– Windows Server 2019

Wspierane wersje macOS (Filevault, oraz diskutil są używane do szyfrowania):

– OS X Mavericks (10.9)

– OS X Yosemite (10.10)

– OS X El Capitan (10.11)

– macOS Sierra (10.12)

– macOS High Sierra (10.13)

– macOS Mojave (10.14)

Czy ta funkcja działa tylko na komputerach z funkcją BitLocker / układem TPM?

GravityZone Full Disk Encryption działa na obu systemach z, oraz bez TPM (Trusted Platform Module – dedykowany chip na płycie głównej, który pomaga przy włączeniu pełnego szyfrowania dysku). Dla większości systemów TPM jest opcjonalny za wyjątkiem Windows 7, oraz Windows Server 2008 R2, gdzie TPM jest wymagany. TPM musi być w wersji 1.2 lub wyższej.

Jakie rodzaje dysków szyfruje GravityZone?

GravityZone szyfruje bootowalne, oraz niebootowalne woluminy na dyskach stałych, komputerach stacjonarnych i laptopach. Dyski wymienne nie są szyfrowane. GravityZone używa:

– Bitlocker do szyfrowania bootowalnych i niebootowalnych woluminów na Windows.

– FileVault do szyfrowania bootowalnych woluminów na Mac.

– diskutil do szyfrowania niebootowalnych woluminów na Mac.

Jak szyfrować wolumeny za pomocą GravityZone?

GravityZone wykorzystuje natywne aplikacje dla szyfrowania dostępnego na platformach Windows, oraz Mac.

Podczas stosowania polityki GravityZone z włączonym modułem Szyfrowania:

– Na Windows, agend zarządza Bitlockerem do szyfrowania lub deszyfrowania woluminów odpowiednio do polityki.

– Na macOS, agent zarządza FileVault do szyfrowania lub deszyfrowania bootowalnych woluminów, oraz diskutil do szyfrowania niebootowalnych woluminów.

Użytkownicy punktów końcowych mogą obsługiwać Bitlocker, FileVault, oraz diskutil samodzielnie, o ile moduł szyfrowania w agencie bezpieczeństwa jest wyłączony.

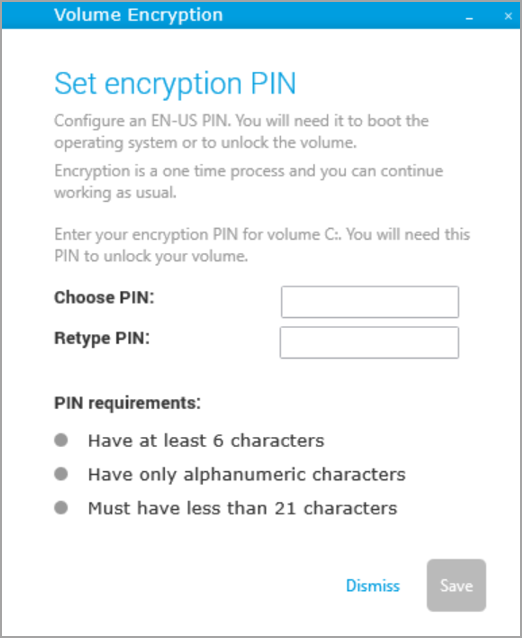

Szyfrowanie na Windows

Aby zaszyfrować wolumeny na punktach końcowych Windows, potrzeba zatwierdzenia polityki z włączonym modułem Szyfrowania, oraz zaznaczonej opcji Szyfruj. W punkcie końcowym przepływ szyfrowania zależy od tego, czy urządzenie ma działający moduł TPM (Trusted Platform Module), czy nie.

Punkty końcowe z TPM

Kiedy polityka jest zatwierdzona:

1. Agent poprosi użytkownika o skonfigurowanie PINu.

Jeśli TPM nie działa lub GravityZone nie wykrywa go, użytkownik zostanie poproszony o skonfigurowanie hasła szyfrowania. Szczegółowe informacje można znaleźć w poniższej sekcji odnoszącej się do procesu szyfrowania na punktach końcowych bez modułu TPM.

Po kliknięciu przycisku Zapisz. Agent wyśle klucz odzyskiwania przypisany do PINu szyfrowania w konsoli GravityZone.

Gdy konsola GravityZone zwróci odpowiedź potwierdzającą agentowi bezpieczeństwa, proces szyfrowania rozpocznie się na dysku rozruchowym (C 🙂 i będzie kontynuowany na innych dyskach.

Po kliknięciu ikony Odrzuć okno szyfrowania znika i pojawia się ponownie w chwili, gdy polityka jest aktywna w punkcie końcowym.

W punktach końcowych z TPM proces szyfrowania rozpoczyna się bez konieczności podawania kodu PIN przez użytkowników, gdy polityka GravityZone ma opcję Jeśli aktywny jest Moduł Zaufanej Platformy (TPM), nie pytaj o hasło przed uruchomieniem włączoną.

Podczas uruchamiania zaszyfrowanego komputera użytkownicy muszą najpierw wprowadzić kod PIN w środowisku przed uruchomieniem, aby odblokować wolumin rozruchowy, a następnie wprowadzić poświadczenia systemowe. Woluminy inne niż rozruchowe są automatycznie odblokowywane.

Użytkownicy nie muszą wprowadzać żadnego kodu PIN w środowisku przed uruchomieniem, gdy opcja Jeśli aktywny jest Moduł Zaufanej Platformy (TPM), nie pytaj o hasło przed uruchomieniem w polityce GravityZone.

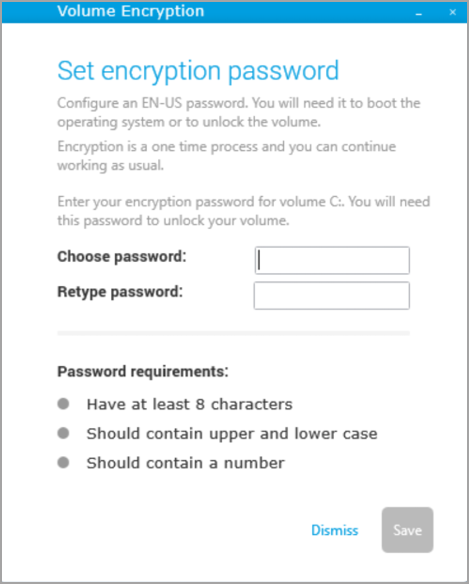

Punkty końcowe bez modułu TPM

Po zastosowaniu zasady:

1. Agent zabezpieczeń monituje użytkowników o skonfigurowanie hasła.

2. Po kliknięciu przycisku Zapisz agent bezpieczeństwa wysyła klucz odzyskiwania powiązany z hasłem szyfrowania do konsoli GravityZone.

Gdy konsola GravityZone zwróci odpowiedź potwierdzającą agentowi, proces szyfrowania rozpocznie się na dysku rozruchowym (C:) i będzie kontynuowany na innych dyskach.

Po kliknięciu opcji Odrzuć okno szyfrowania znika i pojawia się ponownie po chwili, dopóki polityka jest aktywna w punkcie końcowym.

Podczas uruchamiania zaszyfrowanego komputera z systemem Windows, użytkownicy muszą najpierw wprowadzić hasło szyfrowania w środowisku przed uruchomieniem, aby odblokować wolumin rozruchowy, a następnie wprowadzić poświadczenia systemowe. Woluminy inne niż rozruchowe są automatycznie odblokowywane.

Jeśli użytkownicy zapomnieli swoich haseł szyfrowania, mogą poprosić administratora zabezpieczeń o klucz odzyskiwania, aby odblokować wolumin rozruchowy.

Deszyfrowanie w Windows

Aby odszyfrować woluminy w punktach końcowych systemu Windows, należy zastosować politykę z włączonym modułem szyfrowania, oraz wybraną opcją Deszyfruj. Po zastosowaniu polityki proces odszyfrowywania rozpoczyna się bez monitowania użytkowników o podanie hasła szyfrowania.

Jeśli próbujesz zaszyfrować lub odszyfrować niezależnie za pomocą funkcji BitLocker, gdy włączona jest polityka z działaniem niepożądanym, GravityZone po chwili przywróci polecenie użytkownika.

Szyfrowanie na macOS

Aby zaszyfrować woluminy na punktach końcowych z macOS należy zachować politykę z włączonym modułem Szyfrowania, oraz zaznaczoną opcją Szyfruj.

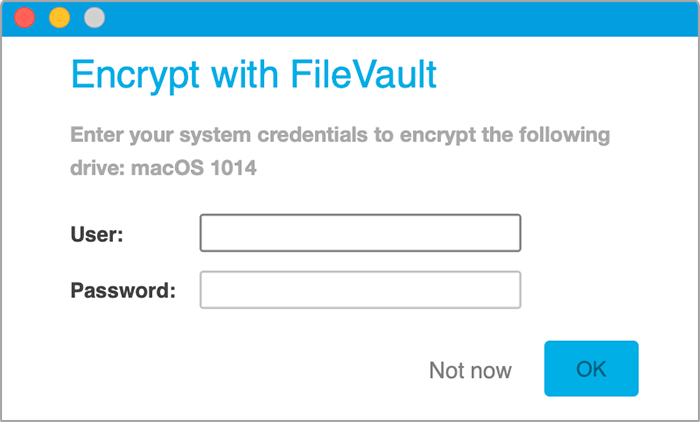

1. Dla woluminów bootowalnych:

a) Agent poprosi użytkowników o wprowadzenie ich poświadczeń systemowych, aby rozpocząć szyfrowanie z FileVault.

b) Po kliknięciu przycisku OK, agent wyśle klucz odzyskiwania do konsoli GravityZone, a proces szyfrowania rozpocznie się.

Jeśli wybierzesz opcję Nie teraz, okno szyfrowania zniknie i pojawi się ponownie po chwili, tak długo jak polityka jest aktywna na punkcie końcowym.

Ważne:

W przypadku systemów podwójnego rozruchu drugi wolumin rozruchowy nie będzie szyfrowany.

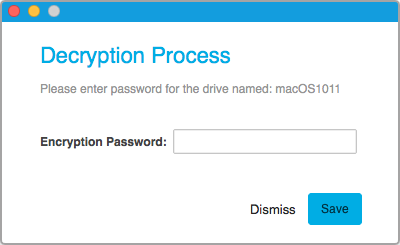

2. Dla każdego woluminu bez rozruchu:

a) Agent bezpieczeństwa prosi użytkowników o skonfigurowanie hasła, aby rozpocząć szyfrowanie z diskutil.

b) Po kliknięciu przycisku Zapisz, agent wyśle klucz odzyskiwania do konsoli GravityZone, oraz rozpocznie się proces szyfrowania.

Użytkownicy muszą skonfigurować osobne hasło dla każdego niebootowalnego woluminu podłączonego do Mac’a.

Podczas uruchamiania zaszyfrowanych komputerów MacOS użytkownicy muszą wprowadzić swoje poświadczenia systemowe. Jeśli te komputery Mac mają woluminy inne niż rozruchowe, użytkownicy muszą także wprowadzić hasła, które skonfigurowali do szyfrowania tych woluminów.

Jeśli użytkownicy zapomnieli swoich haseł, mogą poprosić administratora zabezpieczeń o klucz odzyskiwania.

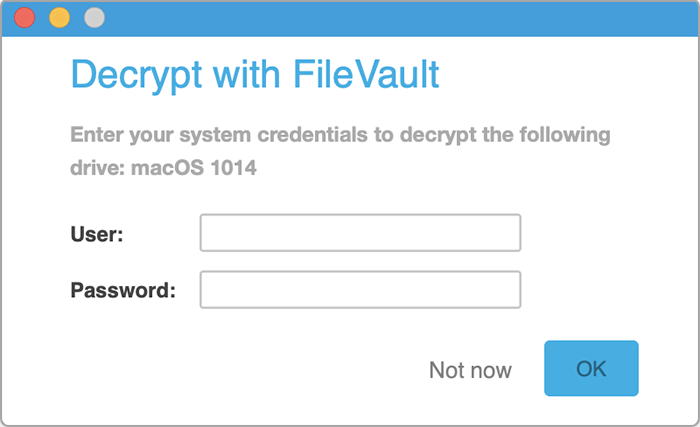

Deszyfrowanie na macOS

Aby odszyfrować wolumin na Mac, potrzeba zachować włączony moduł Szyfrowania, oraz zaznaczoną opcję Deszyfruj. Gdy polityka jest zachowana:

– Dla bootowalnych woluminów użytkownicy muszą wprowadzić swoje poświadczenia systemowe.- Dla niebootowalnych woluminów użytkownicy muszą wprowadzić hasło dla dysku, które mają skonfigurowane do szyfrowania tych woluminów.

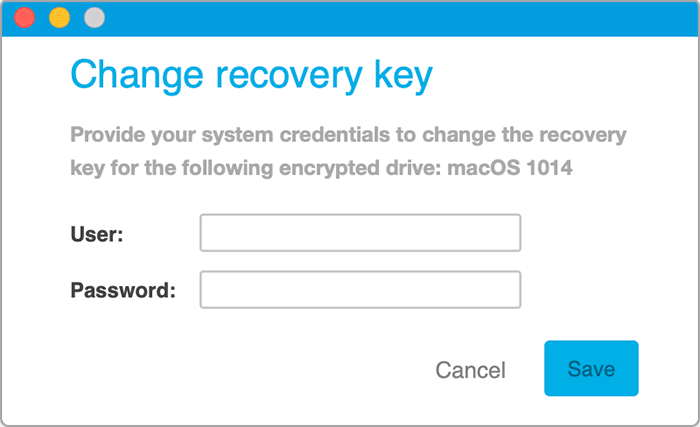

Użytkownicy mogą w dowolnym momencie zmienić klucz odzyskiwania dla woluminów rozruchowych, zaszyfrowanych przy użyciu FileVault w interfejsie agenta bezpieczeństwa, podając poświadczenia systemowe.

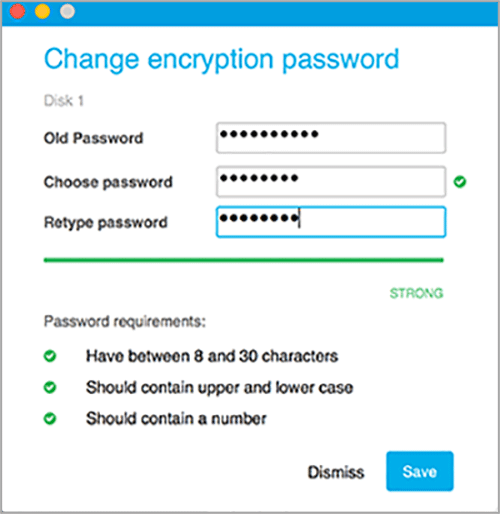

Użytkownicy mogą również zmienić hasło szyfrowania dla niebootowalnych woluminów, zaszyfrowanych z diskutil, poprzez wprowadzenie istniejącego hasła szyfrowania.

Zmiana hasła systemowego na punkcie końcowym nie ma wpływu na klucz odzyskiwania przechowywany w GravityZone.

Jeśli spróbujesz szyfrowania lub deszyfrowania z FileVault lub diskutil niezależnie, gdy aktywna jest przeciwna polityka, GravityZone nie zakłóci trwającego procesu. Gdy szyfrowanie lub deszyfrowanie zakończy się, GravityZone sprawdzi status woluminu, oraz podejmie akcję (szyfrowanie lub deszyfrowanie) zgodnie z przypisaną polityką.

Jak ustawić hasło szyfrowania?

Gdy polityka bezpieczeństwa z szyfrowaniem ma zastosowanie do punktu końcowego, użytkownik musi skonfigurować hasło, które uruchamia proces szyfrowania.

Ponieważ GravityZone zarządza szyfrowaniem za pomocą BitLocker, FileVault i diskutil, przepływ pracy i ograniczenia konfiguracji hasła są związane z tymi narzędziami.

Na Windows

Następne paragrafy wyjaśniają co powinieneś wiedzieć na temat konfigurowania hasła szyfrowania na urządzeniach z Windows.

Format hasła szyfrowania dla urządzeń z TPM różni się od formatu hasła dla urządzeń bez TPM:

1. Na urządzeniach z TPM (np. nowsze laptopy), użytkownik musi wprowadzić osobisty numer identyfikacyjny (PIN) jako hasło szyfrowania. PIN musi zawierać:

a) Co najmniej 6 znaków.

b) Tylko alfanumeryczne znaki.

c) Mniej niż 21 znaków.

Użytkownik nie musi wprowadzać hasła, gdy w polityce GravityZone włączona jest opcja Jeśli aktywny jest Moduł Zaufanej Platformy (TPM), nie pytaj o hasło przed uruchomieniem.

Na urządzeniach bez TPM (np. maszyny wirtualne), hasło szyfrowania musi zawierać:

a) Co najmniej 8 znaków.

b) Wielkie, oraz małe litery.

c) Jedna lub więcej cyfr.

Hasło w tym formacie jest wymagane również, gdy TPM nie funkcjonuje lub nie jest wykrywane przez GravityZone.

Hasło szyfrowania jest używane do uruchomienia systemu operacyjnego. W tym kontekście BIOS lub UEFI (Unified Extensible Firmware Interface) może obsługiwać tylko układ klawiatury EN-US, gdy systemy bazujące na BIOSie są ograniczone do wejścia 7-bit ASCII. W związku z tym wprowadzenie hasła może się nie powieść, jeśli używane są znaki lub klawisze w języku innym niż angielski, które różnią się pozycją od układu EN-US, takie jak klawiatury QWERTZ lub AZERTY.

Użytkownikom zaleca się ustawienie klawiatury na EN-US podczas konfiguracji hasła, aby uniknąć możliwych problemów w środowisku przed uruchomieniem.

Te znaki nie są obsługiwane przez oprogramowanie:

– Rzymskie znaki na klawiaturach z układem nie EN-US tj. „Z” i „Y” na klawiaturach niemieckich, oraz „Q” i „A” na klawiaturach Francuskich.

– Znaki, które nie są dostępne w 7-bit ASCII, tj. znaki zawierające umlaut („Ä”), poważne akcenty („È „), oraz tyldy („Ñ”).

– Symbole, które nie są dostępne w 7-bit ASCII tj. kwadratowy indeks górny, ułamki, prawa autorskie (©), oraz symbole walut międzynarodowych ($, £, € itd.).

Po więcej informacji o ukonfiguracji hasła szyfrowania w Windows, zajrzyj do tego artykułu KB dostarczonego przez Microsoft.

Na macOS

W systemie macOS, wyświetlają się dwa rodzaje okien, aby rozpocząć proces szyfrowania, ponieważ GravityZone używa FileVault do szyfrowania dysku rozruchowego i diskutil w celu szyfrowania dysków innych niż rozruchowe.

a) Aby zaszyfrować bootowalny dysk z FileVault, użytkownik musi wprowadzić swoje poświadczenia systemowe.

b) Aby zaszyfrować niebootowalny dysk z diskutil, użytkownik musi skonfigurować hasło, które musi zawierać:

– Pomiędzy 8, a 30 znaków.

– Wielkie i małe litery.

– Jedną lub więcej cyfr.

Czy GravityZone obsługuje uwierzytelnianie przed uruchomieniem?

Pełne Szyfrowanie Dysku GravityZone obsługuje uwierzytelnianie przed uruchomieniem. W trakcie konfiguracji hasła szyfrowania, upewnij się, że spełnione zostały warunki poprzedniego kroku, aby uniknąć niepowodzenia wprowadzenia hasła w środowisku przed uruchomieniem, jeśli używasz układu klawiatury innej niż EN-US.

Czy Pełne Szyfrowanie Dysku GravityZone jest zgodne z FIPS?

Nie, GravityZone Full Disk Encryption nie jest zgodne z standardami federalnego rządu Stanów Zjednoczonych (FIPS).

Czy GravityZone zapewnia raporty pełnego szyfrowania dysku wykonanego już przez BitLocker, FileVault lub diskutil?

Jeśli wolumin został już zaszyfrowany za pomocą BitLocker, FileVault lub diskutil, po włączeniu szyfrowania na punkcie końcowym przez GravityZone agent bezpieczeństwa wygeneruje nowy klucz odzyskiwania dla tego woluminu i wyśle go do Control Center.

W innych przypadkach woluminy muszą zostać odszyfrowane przed zastosowaniem zasady szyfrowania GravityZone.

Czy GravityZone zapewnia możliwość automatycznego odzyskiwania hasła do użytkownika końcowego?

Nie, ale Bitdefender ma plany wprowadzenia takiej opcji w przyszłości.

Co muszą zrobić użytkownicy jeśli już zaszyfrowali dane używając innych rozwiązań?

Na początku muszą odszyfrować dane z ich obecnego rozwiązania, a następnie mogą bezpiecznie użyć Pełnego Szyfrowania Dysku GravityZone.

Jaki jest średni czas na pełne szyfrowanie dysku? Czy użytkownicy końcowi mogą pracować w tym czasie?

Średni czas szyfrowania zależy od wielu czynników: typu i rozmiaru dysku, szybkości procesora, oraz liczby uruchomionych w tym czasie procesów i aplikacji. Nie ma to jednak wpływu na użytkownika końcowego, ponieważ szyfrowanie odbywa się w tle, podczas gdy on może pracować jak zwykle na swoim komputerze.

Czy GravityZone Pełne Szyfrowanie Dysku posiada wstępne wymagania, takie jak ręczna instalacja i włączanie funkcji BitLocker?

Pełne Szyfrowanie Dysku wymaga Bitlockera zainstalowanego na dysku i w większości przypadków on jest. Tylko systemy Windows Server nie mają domyślnie Bitlockera, więc administrator mus go dodać.

Czy jest to jednokrotne logowanie do systemu Windows, czy też potrzeba dwóch haseł: jedno dla Pełnego Szyfrowania Dysku i drugie dla systemu Windows?

W Windows, użytkownicy muszą najpierw wprowadzić hasło szyfrowania przed uruchomieniem środowiska, a potem wprowadzić dane do logowania użytkownika, aby się zalogować do systemu.

Czy Pełne Szyfrowanie Dysku mało waży i jest wystarczająco szybkie, aby być niezauważalne dla użytkownika, a nie trudne dla zasobów komputera?

Szyfrowanie odbywa się w tle, a użytkownik może kontynuować swoją pracę jak zwykle. Istnieje szansa, że nawet nie zauważy, że proces się toczy, ponieważ GravityZone zarządza tylko rodzimymi BitLocker, FileVault i diskutil, bez dodatkowego obciążenia systemu. Jeśli jednak szyfrowane są bardzo duże dyski, lepiej ustawić ten proces, gdy nie są używane.

Jak wielu różnych użytkowników może mieć dostęp do zaszyfrowanego komputera?

Dostęp do komputera nie jest limitowany liczbą użytkowników. Na komputerach z wieloma użytkownikami to ten co jest zalogowany, gdy stosowana jest polityka szyfrowania, ustawia hasło szyfrowania.

Czy pełne szyfrowanie dysku jest dodatkiem do istniejącej licencji GravityZone?

Tak. Pełne Szyfrowanie Dysku jest dostępne jako dodatek dla wszystkich wersji GravityZone cloud, on-premise, oraz licencjach miesięcznych for MSP. Sprawdź tutaj dostępność Pełnego Szyfrowania Dysku wśród wersji GravityZone.

Jak mogę otrzymać wersję testową?

Aby otrzymać wersję testową stwórz konto tutaj: https://www.bitdefender.com/business/free-trials/2760/ . Jeśli posiadasz już założone konto cloud GravityZone, użyj innego adresu e-mail, aby założyć konto próbne.

Czy można zmienić hasło startowe do szyfrowania z GravityZone Control Center?

Hasło szyfrowania może zostać zmienione tylko przez użytkownika z GUI agenta bezpieczeństwa Bitdefender.

Czy jest możliwe wyłączenie Pełnego Szyfrowania Dysku z Control Center?

Tak, zarządzanie szyfrowaniem można wyłączyć w Control Center, aby umożliwić lokalne sterowanie BitLocker (w Windows) i FileVault oraz diskutil (na Macu). Można także odszyfrować dane, stosując politykę GravityZone.

Czy trzeba wprowadzać hasło szyfrowania podczas rozruchu, gdy komputer wyjdzie ze stanu hibernacji lub uśpienia?

Tak, jest to standardowe zachowanie na urządzeniach z systemem Windows: hasło szyfrowania, potem hasło konta użytkownika. Na systemach macOS trzeba wprowadzić hasło do konta użytkownika.

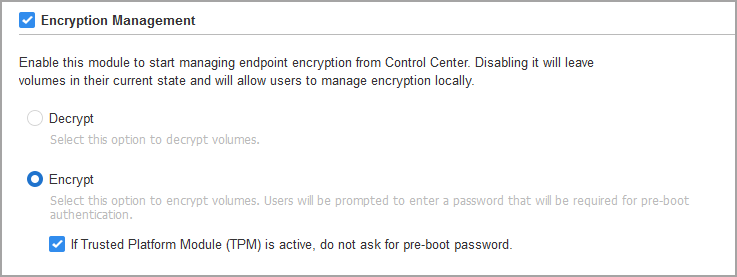

Czy można szyfrować bez pytania o hasło, gdy komputer uruchamia się / uruchamia ponownie?

Tak, ale tylko na systemach Windows z układem Trusted Platform Module (TPM). W GravityZone Control Center należy przejść do Polityki > Szyfrowanie i wybrać pole wyboru Jeśli aktywny jest Moduł Zaufanej Platformy (TPM), nie pytaj o hasło przed uruchomieniem.

W ten sposób punkty końcowe będą zaszyfrowane bez hasła, a użytkownicy nie będą potrzebowali wprowadzać go przy każdym uruchomieniu komputera, przed ich hasłem logowania do konta użytkownika.

Ta opcja jest obsługiwana tylko przez urządzenia z TPM, oraz Unified Extensible Firmware Interface (UEFI).

Użytkownik wciąż musi dostarczyć hasło bez względu na to czy pole wyboru jest wybrane lub nie gdy:

– Maszyna nie ma TPM.

– TPM nie funkcjonuje lub nie jest wykrywany przez GravityZone.

– Urządzenie nie bazuje na UEFI.

– Urządzenie to Mac.

Źródło: https://www.bitdefender.com/support/GravityZone-Full-Disk-Encryption-Frequently-Asked-Questions-(FAQ)-1959.html

Autor

Krzysztof B.