Podsumowanie zagrożeń Bitdefender – luty 2024

16 lutego 2024

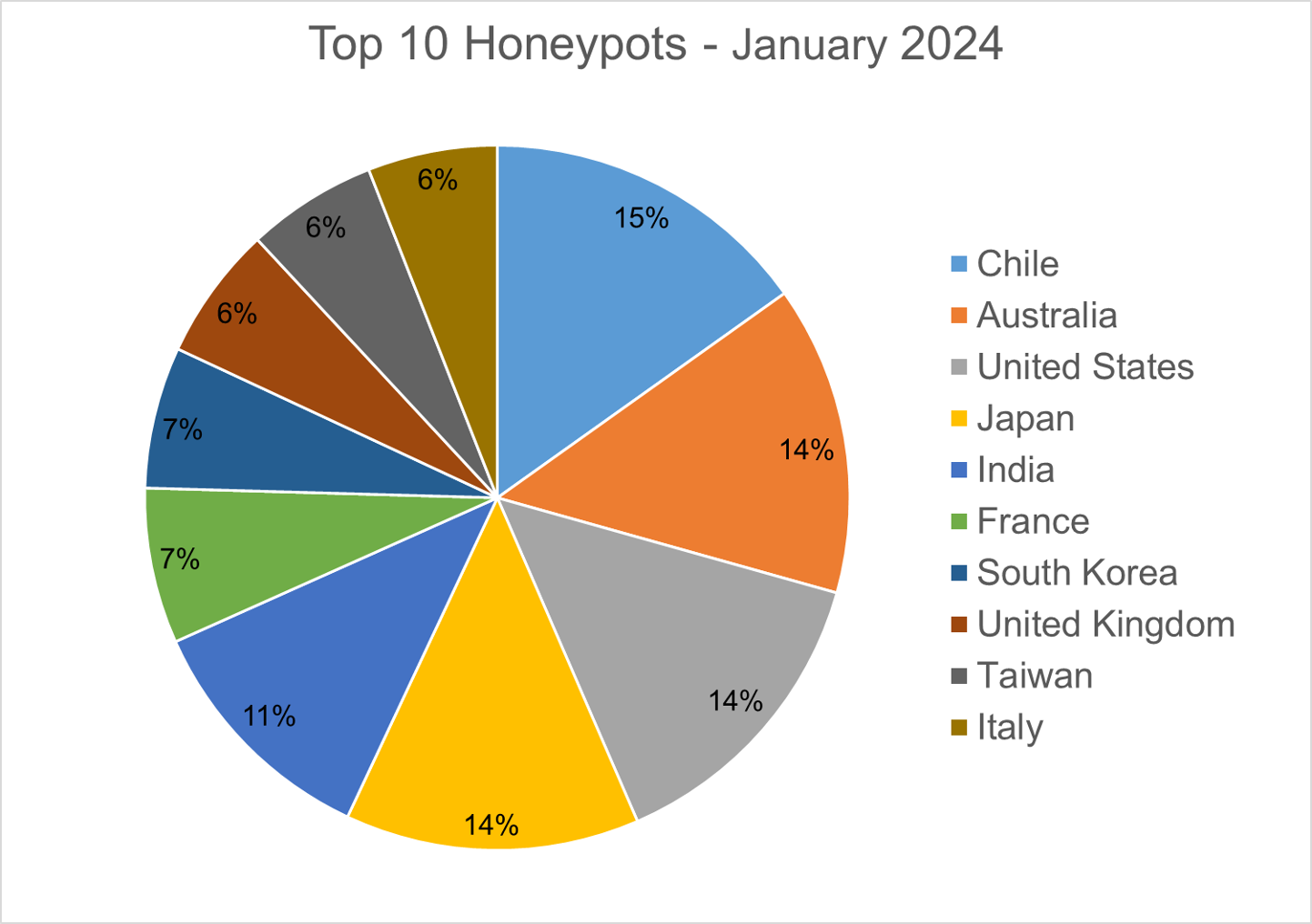

W tym miesiącu podsumowanie Zagrożeń Bitdefender wprowadza nową kategorię analizy, czyli raport Honeypots. Honeypot to system lub sieć celowo zaprojektowana w celu atakowania i wykrywania złośliwej aktywności. Pomyśl o nich jak o systemach-wabikach stworzonych do atakowania i analizowania zagrożeń cybernetycznych. W raporcie Bitdefender skupia się wyłącznie na krajach docelowych, a nie krajach źródłowych. Chociaż eksperci do spraw cyberbezpieczeństwa z Bitdefender mają dostęp do tych danych, ich znaczenie jest ograniczone, biorąc pod uwagę, że większość ataków jest powiązana z wirtualnymi obciążeniami działającymi w chmurze, których zadaniem jest ukrycie tożsamości cyberprzestępców.

W tym miesiącu w wydaniu pojawiła się także zmiana w raporcie Homografu. Wcześniej uwzględniał on wszystkie wykrycia z telemetrii Bitdefender, a jedna witryna niezmiennie dominowała w raporcie przez wiele miesięcy. Aby zwiększyć dokładność danych, Bitdefender udoskonalił swój raport, filtrując tylko domeny aktywne i online. To ulepszenie pomaga zwiększyć dokładność raportu poprzez odfiltrowanie wykryć, które, choć są prawidłowe, nie przyczyniają się znacząco do jego ogólnej użyteczności.

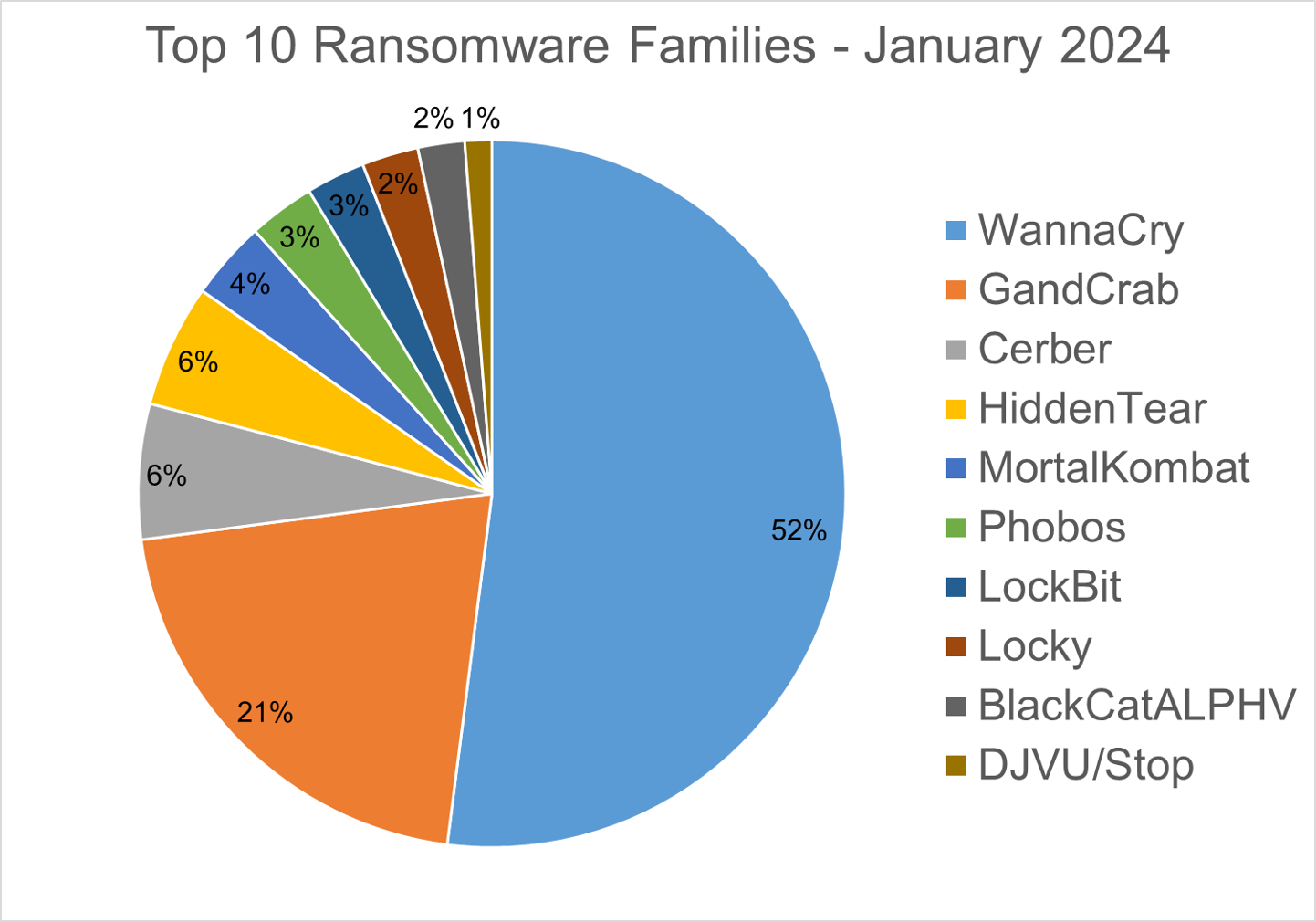

Raport dotyczący oprogramowania ransomware

Na potrzeby tego raportu Bitdefender przeanalizował wykrycia oprogramowania ransomware zebrane w styczniu 2024 r. przez statyczne silniki chroniące przed złośliwym oprogramowaniem. Uwaga: eksperci liczyli tylko przypadki ogółem, a nie znaczenie finansowe wpływu infekcji. Oportunistyczni przeciwnicy i niektóre grupy oferujące oprogramowanie ransomware jako usługę (RaaS) reprezentują wyższy odsetek w porównaniu z grupami, które są bardziej selektywne w wyborze swoich celów, ponieważ przedkładają ilość nad większą wartość.

Przeglądając te dane, pamiętaj, że są to wykrycia oprogramowania ransomware, a nie liczba rzeczywistych infekcji.

10 najpopularniejszych rodzin oprogramowania ransomware

Bitdefender przeanalizował wykrycia szkodliwego oprogramowania od 1 do 31 stycznia. W sumie zidentyfikowano 194 rodziny ransomware. Liczba wykrytych rodzin oprogramowania ransomware może zmieniać się w każdym miesiącu, w zależności od bieżących kampanii oprogramowania ransomware w różnych krajach.

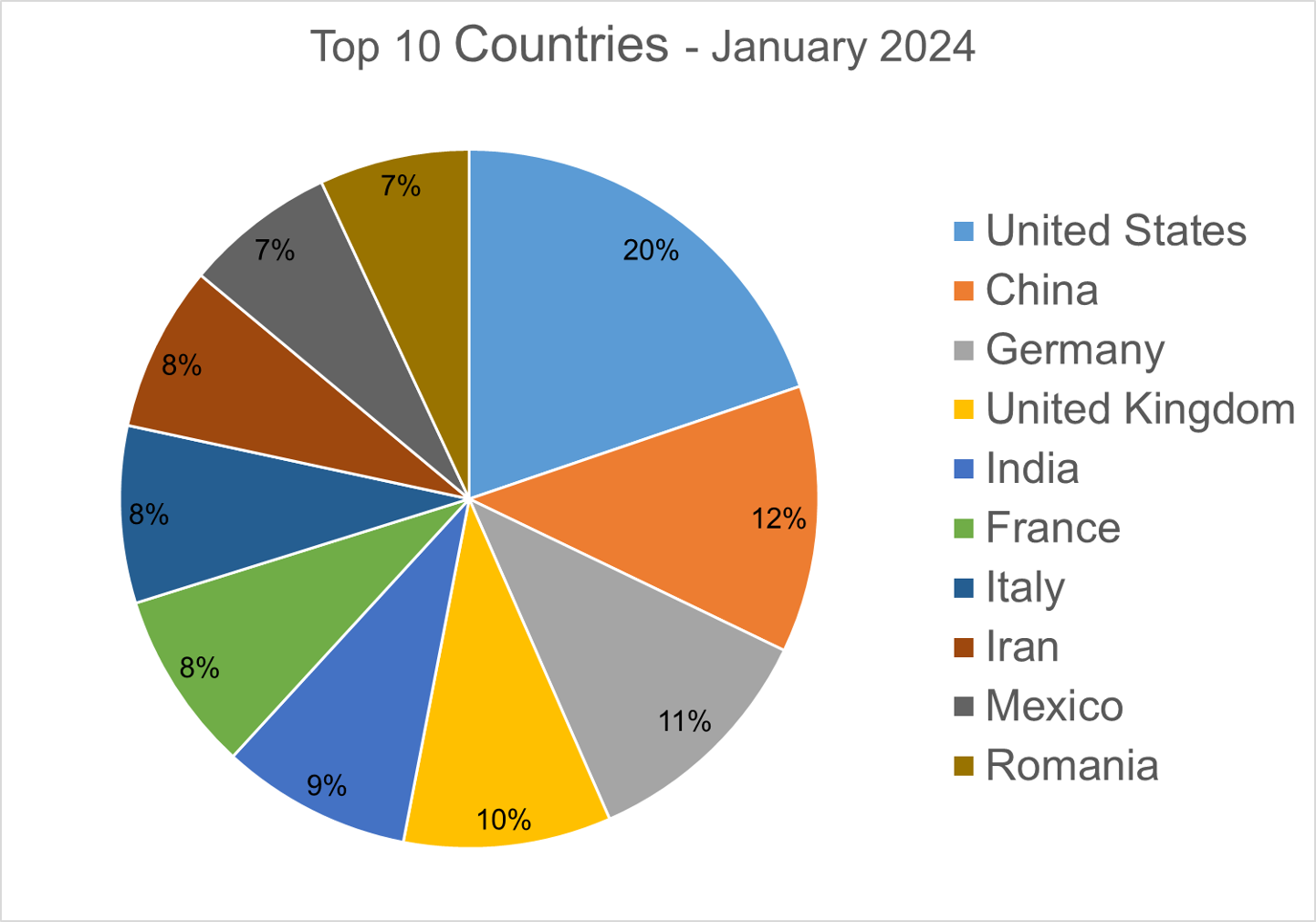

10 najczęściej atakowanych krajów

W sumie w tym miesiącu eksperci do spraw cyberbezpieczeństwa z Bitdefender wykryli oprogramowanie ransomware ze 138 krajów. Ransomware w dalszym ciągu stanowi zagrożenie dotykające niemal cały świat. Poniżej znajduje się lista 10 krajów najbardziej dotkniętych oprogramowaniem ransomware. Wiele ataków typu ransomware w dalszym ciągu ma charakter oportunistyczny, a wielkość populacji jest skorelowana z liczbą wykrycia.

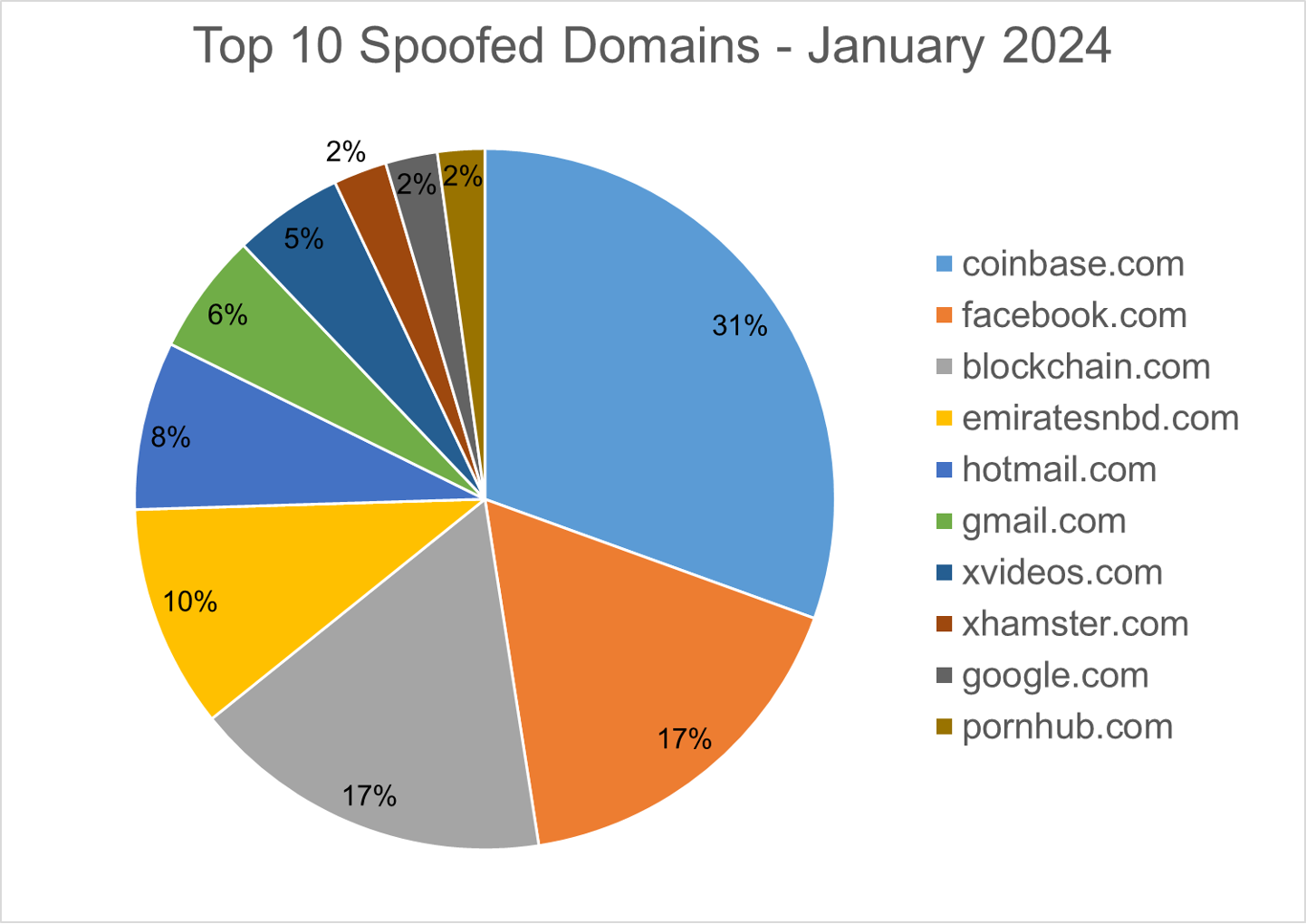

Raport o phishingu typu Homograph

Ataki homograficzne mają na celu nadużywanie międzynarodowych nazw domen (IDN). Podmioty zagrażające tworzą międzynarodowe nazwy domen, które mają na celu sfałszowane nazwy domeny docelowej. Kiedy mówimy o „celu” ataków phishingowych związanych z homografią IDN, mamy na myśli domenę, pod którą próbują się podszywać cyberprzestępcy.

Poniżej znajduje się lista 10 najczęstszych celów witryn phishingowych.

Raport dotyczący Honeypotów

Honeypoty to system lub sieć celowo zaprojektowana w celu przyciągania i wykrywania szkodliwej aktywności. Zasadniczo Honeypot to przynęta zaprojektowana w celu zwabienia atakujących i zbadania ich metod, taktyk i technik.

Firma Bitdefender w swoim raporcie skupiła się wyłącznie na krajach docelowych, a nie krajach źródłowych. Chociaż pracownicy tej firmy mają dostęp do tych danych, ich znaczenie jest ograniczone, biorąc pod uwagę, że większość ataków jest powiązana z wirtualnymi obciążeniami działającymi w chmurze, których zadaniem jest ukrycie tożsamości rzeczywistych atakujących.

Oto lista 10 krajów, w których uruchomiono Honeypoty Bitdefender:

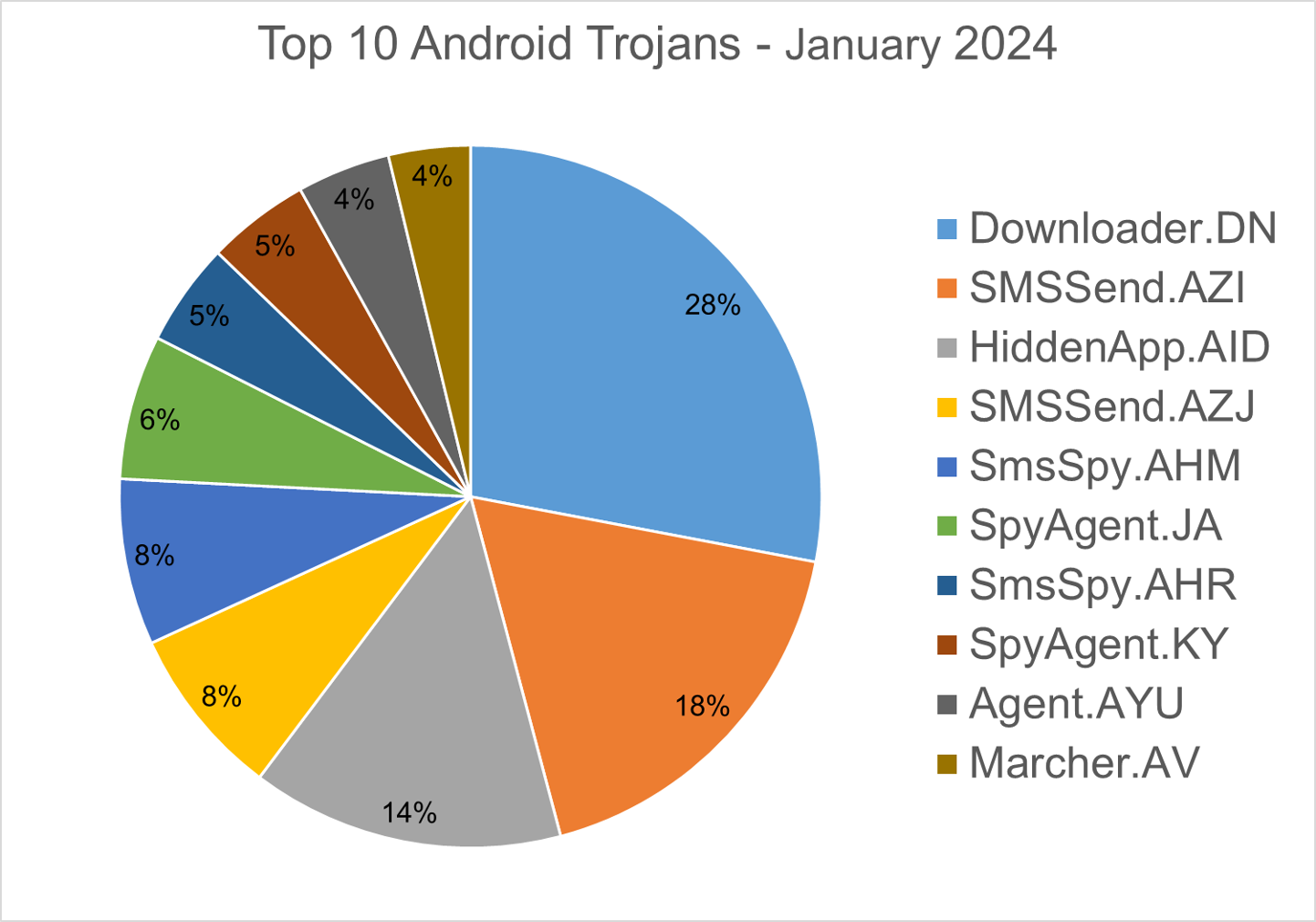

Raport dotyczący trojanów na Androida

Poniżej znajduje się lista 10 najpopularniejszych trojanów atakujących system Android, które wykryli specjaliści do spraw cyberbezpieczeństwa w styczniu 2024 r. Trojany dla systemu Android to złośliwe programy zaprojektowane specjalnie z myślą o systemach operacyjnych Android. Trojany te podszywają się pod legalne aplikacje i zawierają szkodliwy kod, który może zagrozić bezpieczeństwu oraz prywatności infekowanego przez nie urządzenia.

Downloader.DN – Przepakowane aplikacje pobrane z Google App Store i dołączone do agresywnego oprogramowania reklamowego. Niektóre adware pobierają inne warianty złośliwego oprogramowania.

SMSSend.AZI – Wykrywa aplikacje typu backdoor, które wykonują złośliwe polecenia, umożliwiając kradzież danych z zainfekowanych systemów. Te backdoory mogą również wysyłać wiadomości SMS, potencjalnie umożliwiając SMiShing lub wysyłanie SMS-ów na numery premium w celu generowania przychodów w postaci opłat za SMS-y.

HiddenApp.AID – Agresywne oprogramowanie reklamowe podszywające się pod aplikacje blokujące reklamy. Przy pierwszym uruchomieniu prosi o pozwolenie na wyświetlanie na innych aplikacjach. Dzięki temu uprawnieniu aplikacja może ukryć się przed programem uruchamiającym.

SMSSend.AZJ – wykrywa aplikacje, które zbierają dane osobowe i przesyłają je do Telegramu za pośrednictwem chatbota. Następnie wyświetlony zostanie komunikat proszący o przelanie środków na wyznaczony numer karty bankowej.

SmsSpy.AHM – Wykrywa aplikacje, które zbierają informacje o przychodzących i wychodzących wiadomościach SMS, a także o lokalizacji użytkownika, a następnie wysyłają te dane do zdalnego serwera.

SpyAgent.JA – Złośliwe oprogramowanie zbierające dane osobowe, takie jak wiadomości i kontakty użytkowników, umożliwiające dostęp do kamery oraz mikrofonu zaatakowanego urządzenia. Umożliwia to złośliwym osobom potajemne monitorowanie zainfekowanych użytkowników.

SmsSpy.AHR – Wykrywa aplikacje przechwytujące przychodzące wiadomości SMS i wysyłające je na zdalny serwer.

SpyAgent.KY – Wykrywa zaciemnione aplikacje, które monitorują wiadomości SMS i połączenia, wykorzystują API kamery do nagrywania oraz wysyłania filmów z kamery urządzenia do serwera dowodzenia i kontroli.

Agent.AYU — Wykrywa popularne komunikatory internetowe, które zawierają moduł spyware. Po nawiązaniu połączenia z serwerem C&C może on otrzymać instrukcje dotyczące nagrywania dźwięku, przesyłania danych urządzenia (takich jak kontakty) lub przesyłania żądanych plików.

Marcher.AV – Aplikacje udające programy ze Sklepu Play. To złośliwe oprogramowanie próbuje zapytać o uprawnienia dostępu w celu przechwytywania naciśnięć klawiszy, a także wykorzystuje funkcję nagrywania ekranu VNC do rejestrowania aktywności użytkownika na telefonie.

Omówienie zagrożeń Bitdefender

Podsumowanie zagrożeń Bitdefender (BDTD) to miesięczna seria analizująca wiadomości o zagrożeniach, trendy i badania z poprzedniego miesiąca. Nie przegap kolejnej wersji BDTD, subskrybuj nasz kanał na YouTubie i śledź nas na LinkedIn.

Bitdefender zapewnia rozwiązania w zakresie cyberbezpieczeństwa i zaawansowaną ochronę przed zagrożeniami dla setek milionów punktów końcowych na całym świecie. Ponad 150 marek technologicznych udzieliło licencji i dodało technologię Bitdefender do swoich produktów lub usług. Ten rozległy ekosystem OEM uzupełnia dane telemetryczne zebrane już z naszych rozwiązań biznesowych i konsumenckich. Aby dać Ci wyobrażenie o skali, Bitdefender Labs odkrywa ponad 400 nowych zagrożeń w każdej minucie i codziennie sprawdza 30 miliardów zapytań o zagrożeniach. Daje nam to jeden z najbardziej rozbudowanych w branży widoków w czasie rzeczywistym na ewoluujący krajobraz zagrożeń.