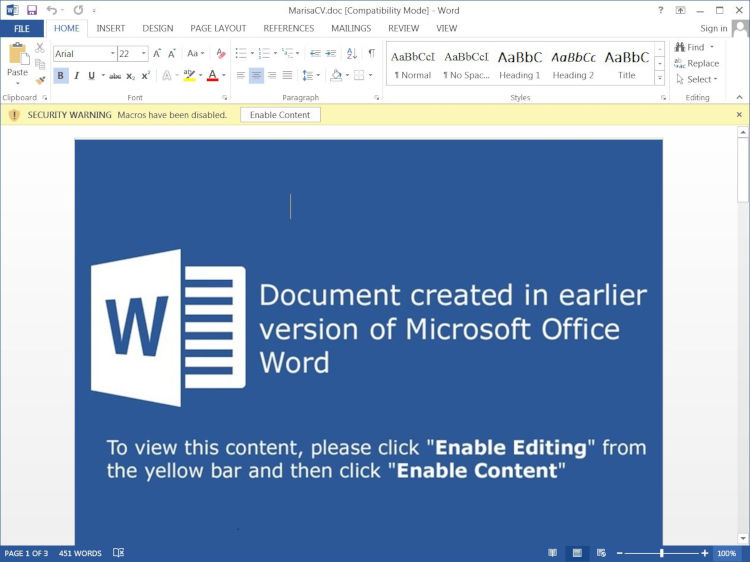

Dostałeś dokument Word z niewiadomego źródła? To może być phishing

20 stycznia 2021

Autor

Artykuły które mogą Ci się spodobać

Aktualności • Bez kategorii • Ransomware • Zagrożenia Internetowe

Atak ransomware na szpital w Wersalu

7 grudnia 2022