FAQ - Produkty dla domu • Poradniki Bitdefender

Jak usunąć wirusa z telefonu

Krzysztof B.

1 września 2021

FAQ – Produkty dla domu :

- Jak zainstalować system operacyjny Linux Ubuntu Server

- Jak zainstalować system Linux Ubuntu

- Jak stworzyć bootowalny pendrive za pomocą Rufus

- Jak łatwo zainstalować system operacyjny Windows 10

- Dlaczego nic się nie dzieje w trakcie próby instalacji Bitdefender

- Jak zamknąć aplikację na macOS

- Jak dodać regułę zapory sieciowej Bitdefender

- Jak zmienić kolejność bootowania w BIOS na pendrive

- Jak permanentnie usunąć plik przy użyciu Niszczarki Plików Bitdefender

- Czym jest blokada Computrace od Absolute Software

Co to jest wirus i jakie są jego rodzaje

Wirus komputerowy to złośliwe oprogramowanie (malware) stworzone w celu infekowania komputerów i rozprzestrzeniania się poprzez sieci lub nośniki danych. Wirusy komputerowe mogą być programowane w taki sposób, aby wykonywać różne szkodliwe działania, takie jak uszkadzanie danych, kradzież poufnych informacji, zakłócanie normalnego funkcjonowania systemu komputerowego lub infekowanie innych plików lub programów. Wirusy komputerowe mogą rozprzestrzeniać się poprzez różne ścieżki, takie jak załączniki e-mailowe, pliki pobierane z internetu, przenośne urządzenia pamięci masowej (np. pendrive’y) lub złośliwe strony internetowe. Po zainfekowaniu komputera wirus może próbować automatycznie rozprzestrzeniać się do innych komputerów w tej samej sieci lub dołączonych urządzeń.

Jakie systemy są najbardziej narażone na wirusy?

Powszechnie znaną prawdą jest, że najbardziej podatne na zagrożenia są urządzenia z systemami operacyjnymi cieszące się największą popularnością wśród użytkowników. Są one bardziej narażone na ataki ze względu na statystyczną największą ilość możliwych ofiar i największe szanse na dalsze rozprzestrzenianie się, co prowadzi do generowania większych strat u poszkodowanych i powiększania zysków dla atakującego, twórcy takiego zagrożenia. Nie oznacza to jednak, że mniej popularne systemy operacyjne są całkowicie bezpieczne.

Nie jest tajemnicą, że obecnie największą popularnością wśród wszystkich urządzeń zawierających system operacyjny cieszy się Android.

W tym artykule dowiesz się w jaki sposób usunąć wirusa na swoim telefonie oraz co możesz zrobić aby zapobiegać infekcji w przyszłości.

Czy mój telefon ma wirusa?

Najprościej poznać zainfekowane urządzenie po sposobie jego działania. Jeśli zauważymy, że telefon nagle działa znacznie wolniej, czas działania na baterii w niedługim czasie mocno się skrócił, pojawiły się znikąd dodatkowe aplikacje, których nie instalowaliśmy, zaczęły wyświetlać się dziwne powiadomienia, czy wyskakiwać reklamy, możemy być pewni, że z dużym prawdopodobieństwem nasz telefon został zainfekowany.

To oczywiście nie wszystkie możliwe objawy, ale wciąż warto regularnie sprawdzać działanie naszego urządzenia pod kątem nienaturalnych zachowań. Również możemy sprawdzić wysokość rachunku za telefon i zużycie danych mobilnych, czy nie są przypadkiem podejrzanie zbyt wysokie.

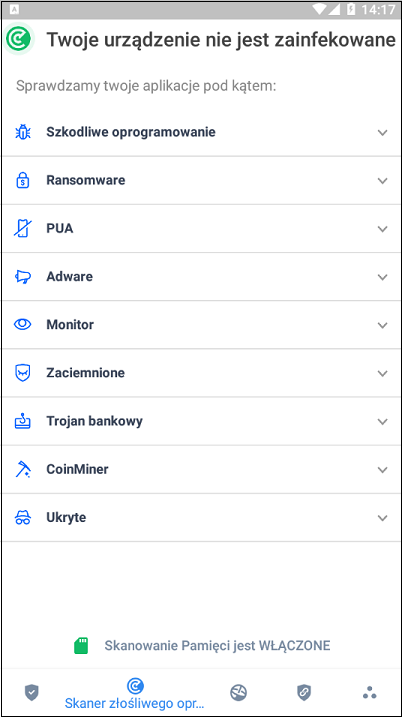

Popularne typy zagrożeń dla urządzeń mobilnych.

Kwestią czasu stało się rozpowszechnianie zagrożeń popularnych wcześniej na komputerach także na urządzeniach mobilnych. Główną przyczyną jest ogromna liczba sprzedanych egzemplarzy, w końcu w dzisiejszych czasach nie wyobrażamy sobie życia codziennego bez możliwości skorzystania w każdej chwili z telefonu komórkowego i Internetu.

Istnieje wiele różnych rodzajów zagrożeń, ale w tym artykule chciałbym wyróżnić kilka najważniejszych:

– Malware – Grupa złośliwego oprogramowania, która swoim działaniem może doprowadzać do niechcianych konsekwencji np. uszkodzenie urządzenia lub jego spowolnienie, czy wyciek poufnych danych. Może powodować zwiększenie zużycia baterii lub zwiększone wydzielanie ciepła, co może ostatecznie doprowadzić do awarii urządzenia.

– Ransomware – Jest to oprogramowanie, którego celem jest zablokowanie dostępu do danych na urządzeniu (lub do samego urządzenia) najczęściej metodą zaszyfrowania, a następnie w zamian za ich odzyskanie żąda od użytkownika zapłacenie okupu. Okupy mogą być różne, od wpłat za pomocą kryptowalut po pieniądze.

– Potencjalnie Niechciane Aplikacje (tzw. PUA) – Są to aplikacje, które wykonują inne działania niż te, dla których zostały zainstalowane. Mogą powodować różne problemy, począwszy od spowalniania działania urządzenia aż po instalowanie zewnętrznego oprogramowania, często jeszcze bardziej szkodliwego, bez wiedzy użytkownika.

– Adware – Oprogramowanie, którego celem jest przeszkadzanie użytkownikowi w pracy z urządzeniem za pomocą nieustannego wyświetlania na ekranie wielu różnych reklam oraz wyskakujących okienek.

– Trojan bankowy – Jest to aplikacja podszywająca się pod prawdziwą aplikację bankową, aby wykraść od użytkowników dane. Wykradzione w ten sposób mogą zostać m.in. informacje o płatnościach, loginy i hasła do logowania, a następnie wszystkie pieniądze znajdujące się na koncie.

– CoinMiner – Jest to aplikacja, która po zainstalowaniu wykorzystuje moc obliczeniową urządzenia do kopania kryptowalut bez wiedzy użytkownika. Atakujący wykorzystuje urządzenia innych ludzi do własnego zarobku. Może mocno wpływać na wydajność telefonu i żywotność baterii.

– HiddenApp – Są to aplikacje, które po zainstalowaniu ukrywają się przed użytkownikiem, aby nie zostać usunięte. Potrafią nawet zmienić swoją nazwę, aby ukryć się jak najgłębiej w systemie i nie będąc wykryte będą mogły wykonywać swoje zadania bez wiedzy właściciela.

– Spyware – Oprogramowanie, które zajmuje się nieustannym śledzeniem działań użytkownika. Może dotyczyć aktywności w sieci lub na telefonie przesyłać dalej informacje dotyczące geolokalizacji na podstawie GPS.

Jak zapobiegać wirusom na telefonie?

1. Najważniejszą i najbardziej podstawową ochroną przed zagrożeniami jest zainwestowanie w sprawdzone oprogramowanie antywirusowe. Bitdefender Mobile Security przeprowadza skanowanie na serwerze chmurowym, gdzie urządzenie jest sprawdzane za pomocą inteligentnych silników heurystycznych, a jego działanie jest dla użytkownika praktycznie nieodczuwalne. Po wykryciu infekcji zostanie ona usunięta z telefonu.

2. Drugą ważną rzeczą jest samoświadomość. Użytkownik powinien zdawać sobie sprawę z własnego poruszania się w internecie i nie otwierać stron nie posiadających dobrej reputacji ani nie klikać w linki bez dokładnego sprawdzenia dokąd prowadzą. Wbrew nazwie przycisku zawsze może nastąpić przekierowanie do niebezpiecznej strony.

3. Należy zawsze instalować oprogramowanie z oficjalnego źródła (Google Play lub Apple App Store). Pobierając aplikacje z innych, niezaufanych źródeł narażasz się bezpośrednio na zagrożenia.

4. Nigdy nie podawaj loginów i haseł (lub kodów PIN) poza samym logowaniem do zaufanej strony. Przykładowo, bank nigdy nie zadzwoni do Ciebie i nie poprosi o hasło do logowania lub o numer z tyłu karty kredytowej.

5. Używaj VPN. Jeśli często korzystasz z parków, restauracji, lotnisk lub innych miejsc publicznych na pewno zauważyłeś, że oferują one zwykle darmowy dostęp do sieci Wi-Fi. Pamiętaj, że oprócz Ciebie w takiej sieci może znajdować się duża liczba innych podłączonych użytkowników, co tylko ułatwia atakującemu kradzież Twoich danych. Dlatego warto zainwestować w oprogramowanie VPN. Bitdefender VPN szyfruje cały ruch sieciowy do i z Twojego urządzenia, skutecznie blokując do niego dostęp narzędziom wykradającym dane. Łączy się on z internetem przez serwer pośredniczący, dzięki czemu Twoja lokalizacja w sieci również jest zamaskowana. Bitdefender oferuje gratis 200 mb transferu dziennie na każde urządzenie z aktywną subskrypcją. Nigdy nie loguj się do banku będąc w sieci publicznej bez korzystania z VPN’u!

6. Aktualizuj telefon. Pamiętaj, aby na bieżąco pilnować i dokonywać aktualizacji telefonu. Większość z nich dotyczy wydajności i bezpieczeństwa urządzenia. Posiadając aktualny system operacyjny znacznie zmniejszasz swoją podatność na zagrożenia.

7. Aktualizuj zainstalowane aplikacje. Pamiętaj, żeby regularnie sprawdzać w oficjalnym sklepie, czy Twoje aplikacje mają dostępne do pobrania nowe aktualizacje. Domyślnie instalują się tylko przy podłączeniu do sieci Wi-Fi, aby oszczędzać pakiety od mobilnego dostawcy internetowego.

Jak usunąć wirusa z telefonu ręcznie?

W przypadku, gdy masz pewność, że doszło do infekcji i chcesz pozbyć się tych plików ze swojego smartfona, możesz wykonać kilka poniższych czynności, aby usunąć zagrożenie.

– Zainstaluj zaufane, skuteczne oprogramowanie antywirusowe. Możesz m.in. skorzystać z testów przeprowadzanych regularnie przez zewnętrzne, niezależne serwisy. np. AV-TEST lub AV-Comperatives. Bitdefender z reguły uzyskuje w nich najlepsze wyniki. Po zainstalowaniu antywirusa będziesz mógł przeprowadzić skanowanie i usunąć zagrożenia.

– Tryb awaryjny. W przypadku, gdy nadal podejrzewasz posiadanie zainfekowanych plików, możesz spróbować uruchomić telefon w trybie awaryjnym, a następnie usunąć je ręcznie.

Wejście do trybu awaryjnego różni się wraz z producentem i często też modelem telefonu. W większości smartfonów (zwykle Samsung Galaxy, Google Pixel 5, Sony, HTC, LG i inne z Android 6.0 Marshmallow lub nowsze) wystarczy przytrzymać przycisk zasilania. W momencie, gdy pojawi się menu wyłączenia/zresetowania telefonu, przytrzymaj palcem pole Wyłącz. Pojawi się komunikat o restarcie urządzenia w trybie awaryjnym. Potwierdź ponownie i poczekaj aż telefon uruchomi się. Potwierdzeniem będzie widoczny na ekranie napis Tryb Awaryjny.

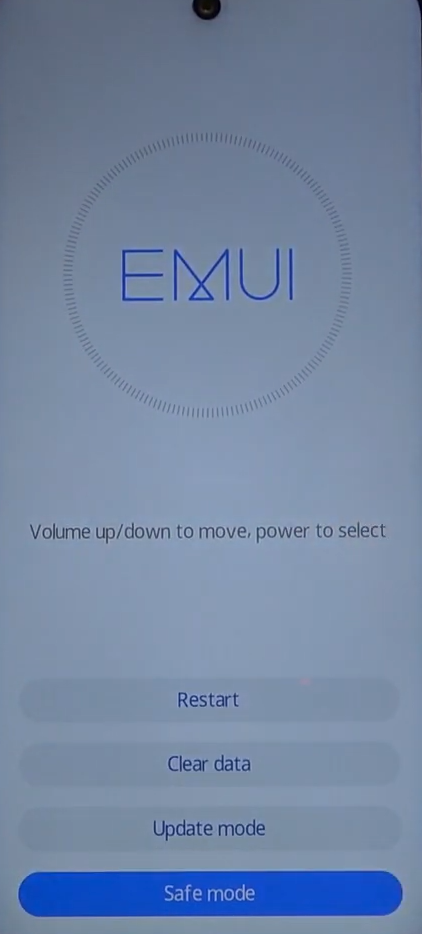

W moim przypadku użyłem telefonu Huawei P Smart 2019. Wejście do trybu awaryjnego w tym modelu odbywa się w następujący sposób.

1. Uruchom urządzenie trzymając jednocześnie przyciski zasilania i zwiększania głośności.

2. W momencie, gdy na ekranie pojawi się logo Huawei puść przycisk zasilania, ale wciąż trzymaj wciśnięty przycisk zwiększenia głośności.

3. Gdy pojawi się białe menu wyboru z logiem EMUI wybierz Safe Mode.

Pomyślne wykonanie powyższych czynności sprawi, że na ekranie pojawi się napis Tryb awaryjny.

Gdy już uruchomisz urządzenie w trybie awaryjnym przejdź do menu Ustawienia > Aplikacje i sprawdź, czy na telefonie nie ma podejrzanego oprogramowania. Jeśli jest kliknij na nie, a następnie Odinstaluj.

Warto również sprawdzić, które aplikacje mają uprawnienia administratora urządzenia i zweryfikować, czy powinny je mieć. Jeśli nie powinny, przejdź do Ustawienia > Aplikacje Menedżer uprawnień i po wybraniu oprogramowania z listy odbierz uprawnienia administracyjne.

Na koniec możesz przejść do menadżera plików (w moim przypadku nazywa się po prostu Pliki) i ręcznie pousuwać podejrzane elementy z urządzenia.

Na koniec uruchom ponownie telefon, aby wrócić do normalnego trybu działania.

– Przywrócenie do ustawień fabrycznych. W ostateczności możesz przywrócić telefon do konfiguracji fabrycznej bezpośrednio z menu Ustawienia telefonu. Pamiętaj jednak, że ta metoda sprawi, iż stracisz wszystkie dane ze swojego urządzenia.

Przejdź do Ustawienia > System i aktualizacje > Resetowanie > Zresetuj wszystkie ustawienia.

– Przywrócenie z kopii zapasowej. Jeśli posiadasz wcześniej wykonaną kopię zapasową możesz przywrócić telefon do poprzednie stanu. W moim przypadku opcja ta znajduje się w menu Ustawienia > System i aktualizacje > Tworzenie i przywracanie kopii zapasowej.

Autor

Krzysztof B.